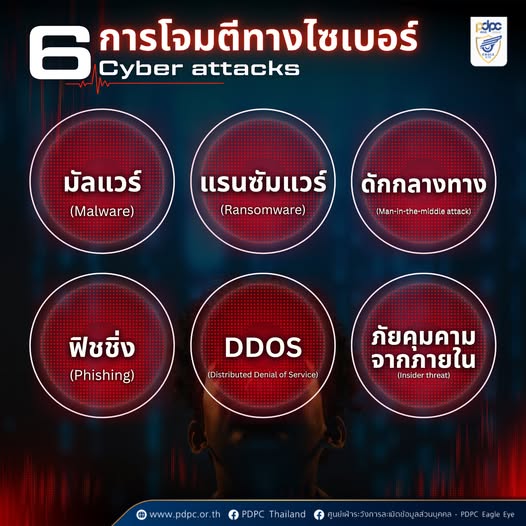

ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล แนะนำเจาะกลยุทธ์ 6 ภัยคุกคามการโจมตีทางไซเบอร์ อันตรายกว่าที่คิด

ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล แนะนำเจาะกลยุทธ์ 6 ภัยคุกคามการโจมตีทางไซเบอร์ อันตรายกว่าที่คิด ความอันตรายของโลกไซเบอร์ไม่ได้มีแค่แก๊งคอลเซ็นเตอร์ แต่คือสมรภูมิที่แฮกเกอร์ใช้กลยุทธ์ซับซ้อน เพื่อโจมตีเรา มาทำความเข้าใจการทำงานของภัยคุกคามแต่ละรูปแบบ เพื่อให้คุณป้องกันตัวเองและองค์กรได้อย่างมืออาชีพ

ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล แนะนำเจาะกลยุทธ์ 6 ภัยคุกคามการโจมตีทางไซเบอร์ อันตรายกว่าที่คิด

ความอันตรายของโลกไซเบอร์ไม่ได้มีแค่แก๊งคอลเซ็นเตอร์ แต่คือสมรภูมิที่แฮกเกอร์ใช้กลยุทธ์ซับซ้อนเพื่อโจมตีเรา มาทำความเข้าใจการทำงานของภัยคุกคามแต่ละรูปแบบ เพื่อให้คุณป้องกันตัวเองและองค์กรได้อย่างมืออาชีพ

- มัลแวร์ (Malware) ไม่ใช่แค่ไวรัส แต่คือกองทัพซอฟต์แวร์อันตราย มัลแวร์ (Malicious Software) คือชื่อเรียกรวมของโปรแกรมที่ถูกสร้างมาเพื่อสร้างความเสียหายหรือขโมยข้อมูล โดยมีหลากหลายประเภทที่ต้องรู้จักคือ

- ไวรัส (Virus) เหมือนเชื้อโรคที่ต้องมี Host มันจะแฝงตัวมากับไฟล์หรือโปรแกรม และจะเริ่มทำงานก็ต่อเมื่อเราเปิดไฟล์นั้น ทำให้มันแพร่กระจายต่อไปได้

- เวิร์ม (Worm) อันตรายกว่าไวรัส เพราะมันสามารถแพร่กระจายตัวเองผ่านทางระบบเครือข่ายได้ เช่น อีเมล การแชร์ไฟล์

- โทรจัน (Trojan) ม้าไม้เมืองทรอยแห่งโลกดิจิทัล มันจะปลอมตัวเป็นโปรแกรมที่ดูมีประโยชน์ (เช่น โปรแกรมแต่งรูปฟรี, เกม) เมื่อเราหลงเชื่อติดตั้ง มันก็จะเปิดประตูหลัง (Backdoor) ให้แฮกเกอร์เข้ามาควบคุมเครื่องเราได้

- สปายแวร์ (Spyware) นักสืบในเงามืด คอยแอบบันทึกทุกการกระทำของเรา ตั้งแต่พฤติกรรมการท่องเว็บไปจนถึงการดักจับรหัสผ่านและข้อมูลบัตรเครดิต

- แรนซัมแวร์ (Ransomware) : การจับข้อมูลเป็นตัวประกันยุคดิจิทัลนี่คือภัยคุกคามที่เน้น “ธุรกิจ” โดยตรง มันจะทำการ “เข้ารหัส” (Encrypt) ไฟล์ข้อมูลสำคัญของคุณ ทำให้ไม่สามารถเปิดใช้งานได้ จากนั้นจะทิ้งข้อความเรียกค่าไถ่ (Ransom) ซึ่งมักเป็นสกุลเงินดิจิทัลเพื่อแลกกับกุญแจถอดรหัส การป้องกันที่ดีที่สุดคือ “การสำรองข้อมูล (Backup)” อย่างสม่ำเสมอและเก็บไฟล์แบบออฟไลน์

- การโจมตีแบบดักกลางทาง (Man-in-the-Middle Attack) : ผู้ดักฟังการสื่อสารลองนึกภาพว่ามีคนแอบเปิดจดหมายของคุณอ่านก่อนส่งถึงผู้รับจริง การโจมตีแบบนี้คือการที่แฮกเกอร์แทรกตัวเองเข้ามาอยู่ระหว่างการสื่อสารของคุณกับเซิร์ฟเวอร์ (เช่น เว็บไซต์ธนาคาร) มักเกิดขึ้นบนเครือข่าย Wi-Fi สาธารณะที่ไม่ปลอดภัย ทำให้แฮกเกอร์สามารถดักอ่านและขโมยข้อมูลที่ละเอียดอ่อนได้ วิธีป้องกันคือมองหาสัญลักษณ์ HTTPS (รูปแม่กุญแจ) เสมอ และหลีกเลี่ยงการทำธุรกรรมสำคัญบน Wi-Fi ฟรี

- ฟิชชิ่ง (Phishing) : การใช้จิตวิทยาเพื่อหลอกลวงฟิชชิ่งไม่ใช่แค่การส่งอีเมลปลอม แต่เป็น “วิศวกรรมสังคม” (Social Engineering) ที่ใช้หลักจิตวิทยาสร้างความน่าเชื่อถือ ความกลัว หรือความโลภ เพื่อหลอกให้เหยื่อเปิดเผยข้อมูลเอง เช่น อีเมลแจ้งว่าบัญชีของคุณมีปัญหา ให้รีบกดลิงก์เพื่อแก้ไข ซึ่งลิงก์นั้นจะพาไปยังหน้าเว็บปลอมที่ทำเลียนแบบได้แนบเนียน

- การโจมตีโดยปฏิเสธการให้บริการ (DDoS) : การรุมถล่มจนระบบล่มเป้าหมายของ DDoS ไม่ใช่การขโมยข้อมูล แต่คือการทำให้ “ระบบล่ม” แฮกเกอร์จะใช้เครือข่ายคอมพิวเตอร์ที่ติดเชื้อ (เรียกว่า Botnet) จำนวนมหาศาล สั่งให้ส่งคำขอเข้าใช้งาน (Traffic) ไปยังเว็บไซต์เป้าหมายพร้อมๆ กัน จนเซิร์ฟเวอร์รับไม่ไหวและหยุดให้บริการในที่สุด

- ภัยคุกคามจากภายใน (Insider Threat) : เมื่อภัยร้ายมาจากคนกันเอง นี่คือภัยที่น่ากลัวและป้องกันได้ยากที่สุด เพราะมาจาก “คนใน” องค์กรเอง อาจเกิดจากความตั้งใจ (พนักงานที่ไม่พอใจ) หรือความไม่ตั้งใจ (พนักงานที่ขาดความระมัดระวัง) โดยใช้สิทธิ์การเข้าถึงที่ตนมีอยู่สร้างความเสียหายจากภายใน

ทั้งผู้ใช้งานทั่วไปและองค์กรต้องตื่นตัวและเรียนรู้ที่จะป้องกันตัวเองอยู่เสมอ อัปเดตระบบป้องกันให้ทันสมัย และสร้างความตระหนักรู้ให้ทุกคนในองค์กร คือเกราะป้องกันที่ดีที่สุด

ที่มา : Facebook : ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล